什么是零信任网络安全?

在 COVID-19 病毒式爆发的刺激下,远程工作人员的突然转向正在向永久性混合工作人员演变,而为业务成果提供动力的应用程序也越来越多地出现在云中。商业世界正处于一个拐点,用户可以随时随地访问数据--随时随地工作,保持高效率。在日益数字化的世界里,各组织都在探索新的、更强大的方法来保护其业务免受新出现的威胁,包括零信任网络安全。

零信任网络安全是 " 零信任"的一个要素。" 零信任 "是一种网络安全战略方法,通过持续验证每一次数字交互,确保组织的数据、资产和人员安全。

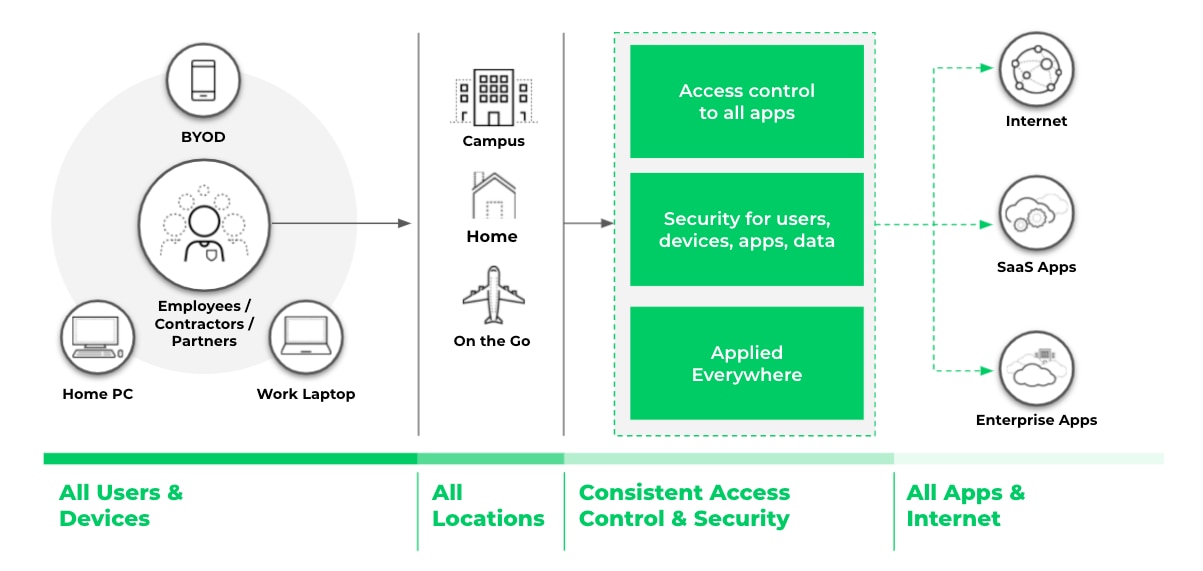

顾名思义,零信任网络安全就是适用于用户和设备访问应用程序、数据及其安全需求的部分。零信任网络安全使企业用户能够在任何环境下从任何设备安全地与任何应用程序进行交互。零信任网络安全的核心是一个简单的概念:用户可以使用任何设备与应用程序进行交易,而应用程序可能在任何地方。

图 1.无论用户、设备或应用程序位于何处,零信任网络安全都能提供一致的访问控制和安全性。

要实现零信任网络安全,需要具备三大核心能力:

- 提供基于上下文的访问

- 确保进出安全

- 提供一致的访问和安全性,并在全球范围内使用

基于上下文的访问

旨在成功实现零信任网络安全的组织必须能够应用基于上下文的访问。这意味着对应用程序和数据的访问必须基于完整的上下文,包括用户、设备和应用程序。背景包括

- 验证用户身份,确定谁在请求访问

- 验证用户用于请求访问的设备的完整性

- 识别正在访问的应用程序或资源

基于上下文的访问必须适用于所有应用程序,无论它们位于何处,无论是企业 数据中心、公共云环境、SaaS 还是整个互联网。当每一个访问策略决策都考虑到用户、设备和应用环境时,组织就能更好地确保一致的安全性和用户体验。

基于情境的访问要求采用先进的技术,包括云身份引擎和 SaaS 安全。无论用户身份部署在本地、云或两者的混合体中,云身份引擎都能轻松实现一致的用户身份验证和用户授权。 集成的云访问安全代理(CASB) 允许组织主动将安全访问扩展到所有 SaaS 应用程序。

图 2.每项访问策略决策都应基于完整的上下文,并对用户身份、设备和应用程序进行核实。

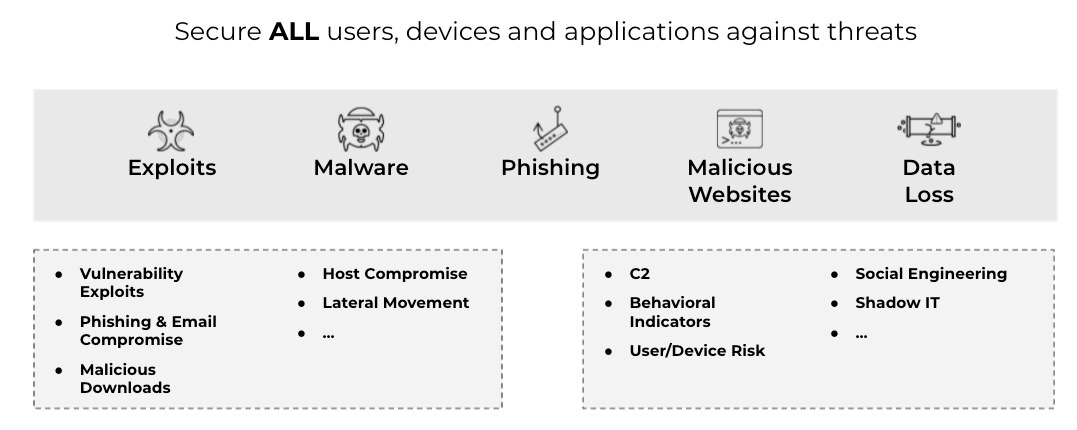

安全通道

真正的零信任架构不仅能访问正确的应用程序和数据,还能确保访问的安全性。这意味着它可以防止漏洞利用、隧道、恶意软件、网络钓鱼和恶意网站。为了让所有用户、设备、应用程序和数据都能安全访问,组织必须持续检查所有内容,防止恶意活动,确保企业数据的安全。

零信任网络安全采用针对所有用户、设备、应用程序和数据的全面安全监控,以检测整个业务、IT 和安全基础设施中的恶意活动。安全访问所要求的技术包括 高级 URL 过滤 ,以防止零日网络攻击。安全访问还要求具备 DNS 安全 功能,以防止 新出现的 DNS 攻击 (如 DNS 层网络攻击)和数据外渗技术(如悬挂 DNS 和超慢 隧道),这些技术被用来利用网络并悄悄窃取数据。

图 3.真正的零信任架构可确保所有用户、设备和应用程序的安全,防止漏洞利用、隧道、恶意软件、网络钓鱼和恶意网站。

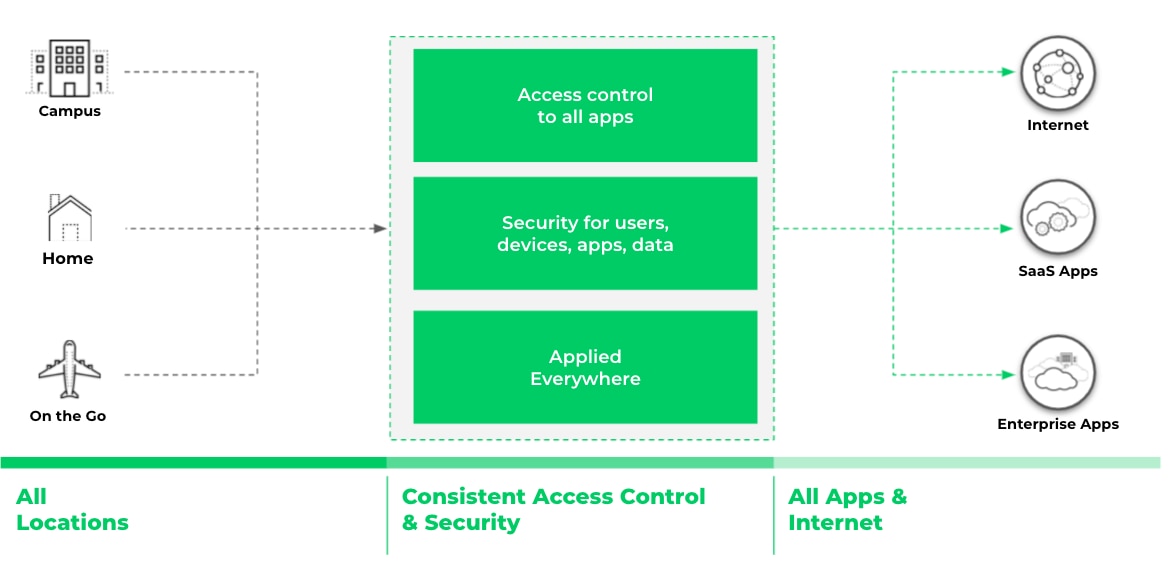

一致的访问和安全性,全球可用

要实现零信任网络安全,必须在用户和设备生活和工作的任何地方提供上述访问和安全核心功能。访问和安全必须保持一致。用户、设备或应用程序的位置并不重要。这将使所有用户都能使用任何设备安全地访问他们工作所需的任何应用程序。这可以 保障生产率,成为强大的业务推动力。

实现全球一致访问和安全所需的技术包括 新一代防火墙 (用于本地部署、云环境和远程环境中基于上下文的访问和安全)以及开放、可编程和高度可扩展的平台。

图 4.在用户和设备生活和工作的任何地方,访问和安全性都必须是一致和可用的。

随着用户开始接受混合型工作场所,Palo Alto Networks 在实现零信任承诺方面具有得天独厚的优势。对于全部或部分时间在远程、部分时间在工作场所的远程工作人员,您可以利用我们的云原生服务、硬件和软件即服务的一致功能来优化用户体验。

观看 完整的零信任网络安全 事件系列,了解 Palo Alto Networks 如何帮助企业在整个网络安全堆栈中采用零信任技术。

要开始实施组织的零信任网络安全,请阅读 Forrester 零信任实施指南。 您将发现自己的零信任起点,并构建一个路线图,采用多层次的方法来防范威胁,同时实现员工的全面生产力和云应用。