VPN 的历史是怎样的?

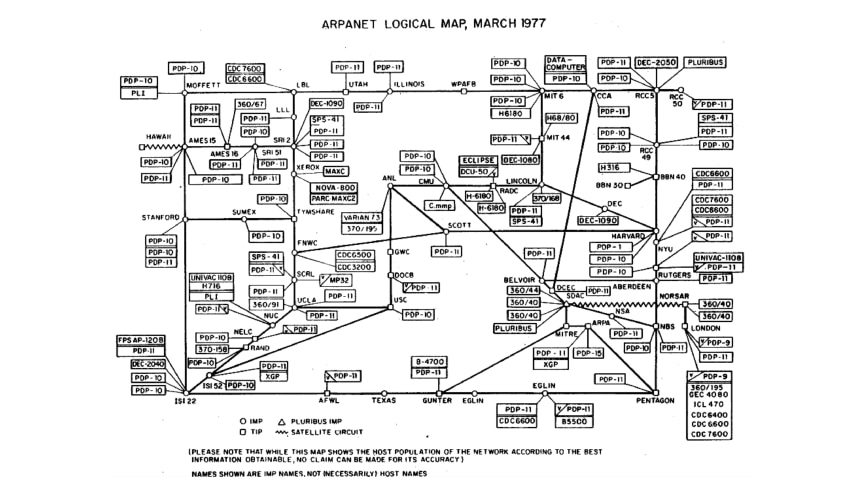

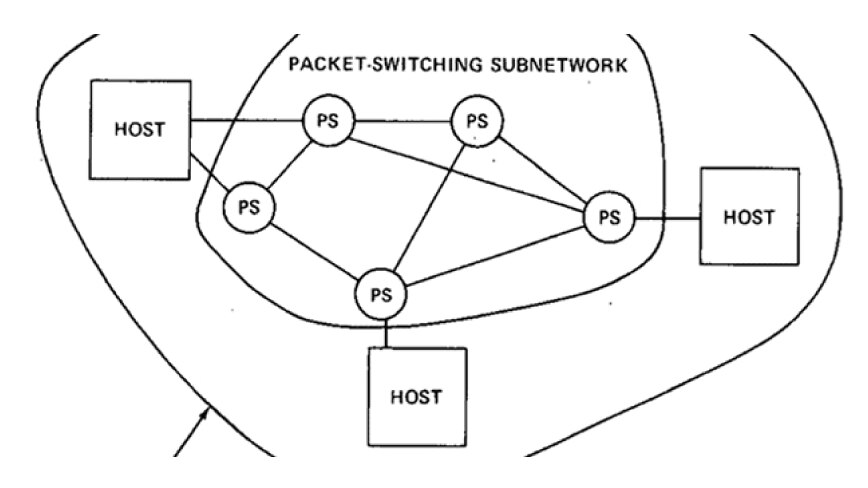

20 世纪 60 年代末,美国高级研究计划局(ARPA)开发出一种连接远距离计算机的方法。1969 年,他们推出了一个依靠数据包交换的系统,数据包在机器之间传输。这个被称为 ARPANET 的系统在整个 20 世纪 70 年代不断发展壮大,连接了多个教育和研究机构。

然而,ARPANET 也有其局限性。它通过网络控制协议(NCP)运行,限制同一网络内计算机的连接。我们面临的挑战是如何在不同的网络中连接设备。

1980s: TCP/IP 和公众对互联网的认识

ARPANET 在政府和教育领域的使用显著增加,促使 ARPA 想方设法将各种网络连接起来。到 20 世纪 80 年代,它们正式采用了传输控制协议(TCP),也称为传输控制协议/互联网协议(TCP/IP)。新方法从 NCP 过渡到了允许多种设备连接的系统,这就是现在所说的互联网。

当今主流的互联网协议,即 IPv4 和 IPv6,都源于 TCP/IP 协议集。IP 由识别每个在线设备的唯一数字组成。访问在线资源需要正确的 IP,但记住数字序列并不方便。因此,1984 年,域名系统 (DNS) 诞生了,它将简单的域名映射到 IP 地址。

IP 和 DNS 建立后,互联网迎来了更广泛的公众。第一个在线平台出现于 1985 年,允许用户进入聊天室和参与数字社区。该系统被命名为美国在线(AOL),依靠拨号上网,用户通过拨打互联网服务提供商(ISP)的电话来访问 AOL。

在线活动的扩展为商业互联网服务提供商铺平了道路。1989 年,作为最早的商业互联网服务提供商之一,"世界 "开始通过拨号方式向用户提供互联网连接。

1990s: 网络的兴起和早期 VPN 技术的出现

20 世纪 90 年代初,HTTP 的引入使人们能够通过超链接访问在线资源,从而促成了万维网(WWW)的诞生。

随着数字领域开始走出学术圈,安全、私密地进行在线交流的能力日益受到关注。这引发了 IP 层加密技术的发展,而 IP 层加密技术可被视为当今虚拟专用网络(VPN)的前身。 虚拟专用网络(VPN)的前身。

几年后,AT&T 贝尔实验室展示了软件 IP 加密协议 (SwIPe),有效地证明了 IP 层加密的潜力。这一创新对 IPsec 的发展产生了重大影响,IPsec 是一种加密协议,至今仍在广泛使用。

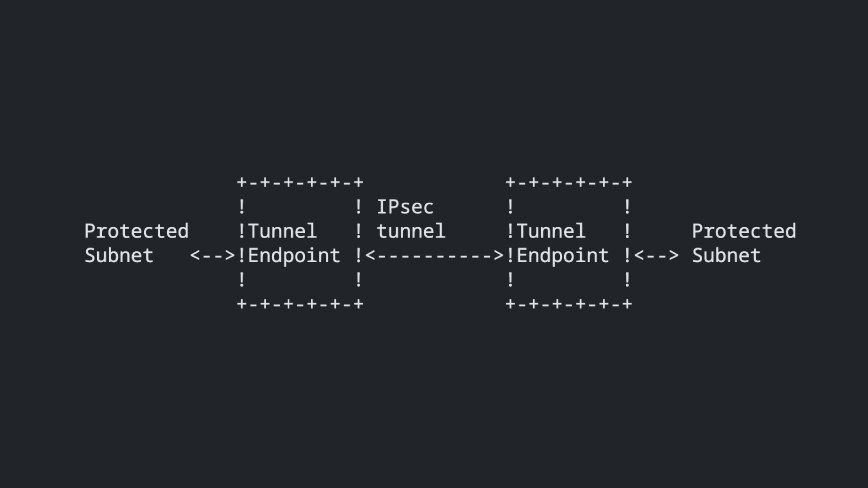

IPsec 大约在 20 世纪 90 年代中期推出,在 IP 层提供端到端安全,对数据流中的每个 IP 数据包进行验证和加密。值得注意的是,IPsec 与 IPv4 兼容,后来成为 IPv6 的核心组件。这项技术为现代 VPN 方法奠定了基础。

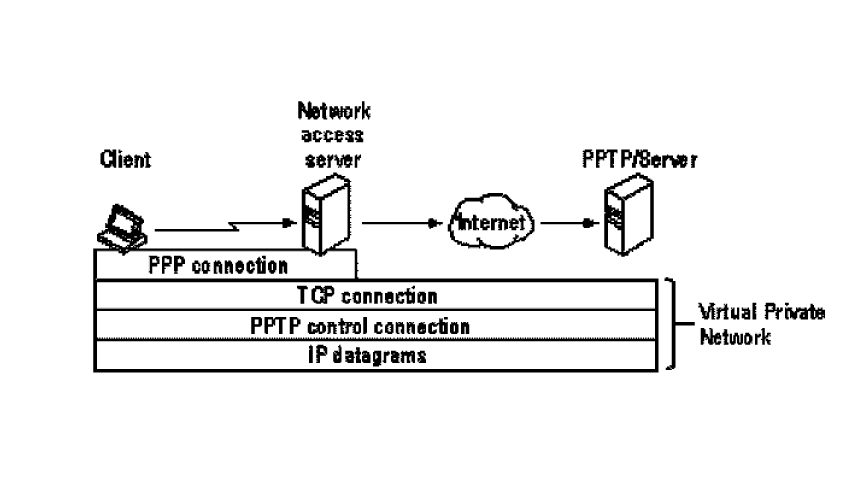

在这十年的后半期,微软推出了点对点隧道协议(PPTP),这通常归功于微软员工兼工程师 Gurdeep Singh-Pall。PPTP 标志着 VPN 技术发展的一个重要里程碑。该系统对 PPP 数据包进行了封装,创建了一个虚拟数据隧道,以确保通过网络进行更安全的数据传输。

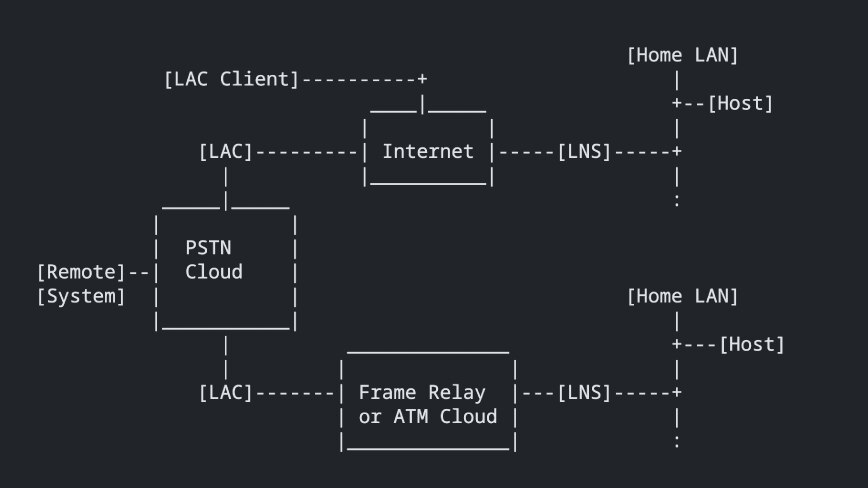

紧随其后,思科公司推出了 L2F 协议,该协议通过容纳多种类型的互联网流量和引入增强的加密方法,解决了 PPTP 的不足之处。

最终,微软和思科合作推出了 L2TP,它融合了 PPTP 和 L2F 两种隧道协议的优点。这一先进的协议简化了 VPN 的使用,提高了 IP 网络数据隧道的安全性。

进一步阅读:

2000s: VPN 与网络安全挑战同步发展

2000 年代标志着网络安全的重大转变。随着互联网成为日常生活和工作中不可或缺的一部分,威胁和挑战也随之增加。VPN 已成为企业和个人的重要工具,可在互联日益紧密的世界中确保在线隐私和安全。

本世纪初,随着互联网应用的激增,企业认识到在线业务的潜力,纷纷向数字领域转型,创建网站、建立电子商务平台并整合在线支付系统。

在这些机遇的同时,网络犯罪也日益猖獗。快速发展的互联网技术中的漏洞成为恶意行为者的目标。互联网的全球性质带来了挑战,因为攻击者可以将目标对准世界各地的受害者。社交网站无意中为网络钓鱼和社交工程创造了平台。

随着企业越来越依赖在线运营,迫切需要确保数据安全。起初,企业倾向于使用广域网(WAN)来确保安全,但高昂的成本使他们开始探索 VPN。值得注意的是,在此期间,詹姆斯-约南(James Yonan)开发了供个人使用的 OpenVPN。这一开源协议与 SSL VPN 一起成为企业的重要解决方案。

2000 年代中期,个人用户的网络安全意识开始增强。公共网络,尤其是咖啡馆和机场,变成了黑客的狩猎场。因此,个人网民对在线隐私工具的需求也在激增。

到 2005 年,由于认识到用户需要方便的安全工具,第一批商用 VPN 出现,简化了以前复杂的设置过程。在这十年中,VPN 逐渐成为必不可少的工具,导致第三方 VPN 服务提供商和创新协议(如 IKEv2/IPsec 和 SSTP)的增加。

进一步阅读:

2010s: 数字化转型的十年

2010 年代,互联网发展迅猛。信息技术的进步带来了影响工作和休闲的全球在线网络。网络威胁的严重性和数量都有所增加。

物联网使各种设备能够在线连接。智能助手增强了用户体验。游戏部门推出了多人在线游戏。在线零售的增长使消费者转向移动购物。

Netflix 等流媒体服务的扩展,引入了平台之间的竞争。新的在线职业出现,需要可靠的互联网连接。互联网服务提供商面临着提高速度和服务的要求。

随着越来越多的活动转移到网上,对强大安全解决方案的需求变得显而易见。VPN 因在线数据漏洞日益增多而大受欢迎。对此,VPN 服务提供商扩大了产品范围,推出了无 Logging 政策、杀毒开关和多跳连接等功能。

VPN 竞争导致连接速度和用户友好型设计的改进。WireGuard 是 2010 年代后期出现的一种著名 VPN 协议,以其高效的加密和对网络变化的适应性而著称。

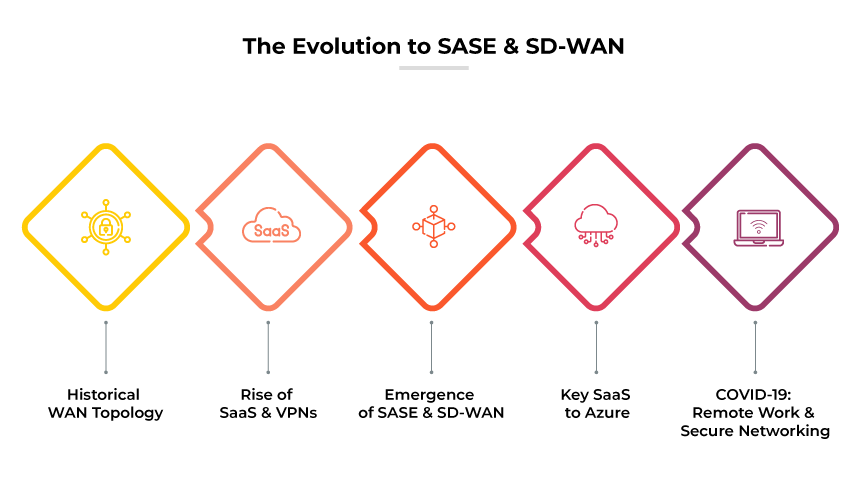

企业认识到网络安全的重要性。解决方案,如 SD-WAN 和 SASE 等解决方案异军突起,满足了企业对网络连接安全性和可扩展性的要求。

进一步阅读:什么是 WireGuard?

2019 年至今:远程工作的对策和 VPN 的局限性

2020 年 COVID-19 的爆发加强了对安全在线活动的需求,强调了远程访问 VPN 的重要性。随着各组织向网络转型,对可靠 VPN 的需求日益增长。远程访问 VPN 提供商扩展了服务器功能,采用了多因素身份验证,并集成了恶意软件保护功能。

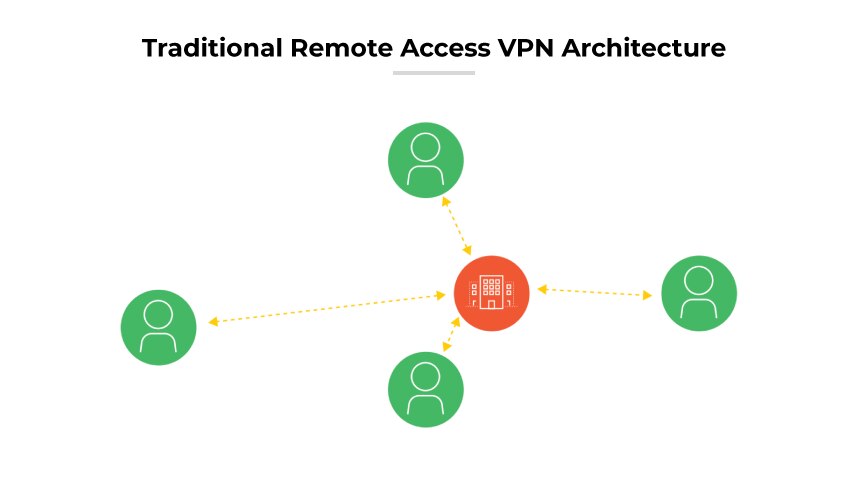

如今,远程工作依然存在。但有一个问题。从架构上讲,远程访问 VPN 是一种中心辐射型架构,用户根据与中心(内部数据中心)的距离坐在不同长度的辐条上。距离会降低性能并带来延迟问题,但这仍然是数据中心应用的优化架构,因为目标是到达集线器。

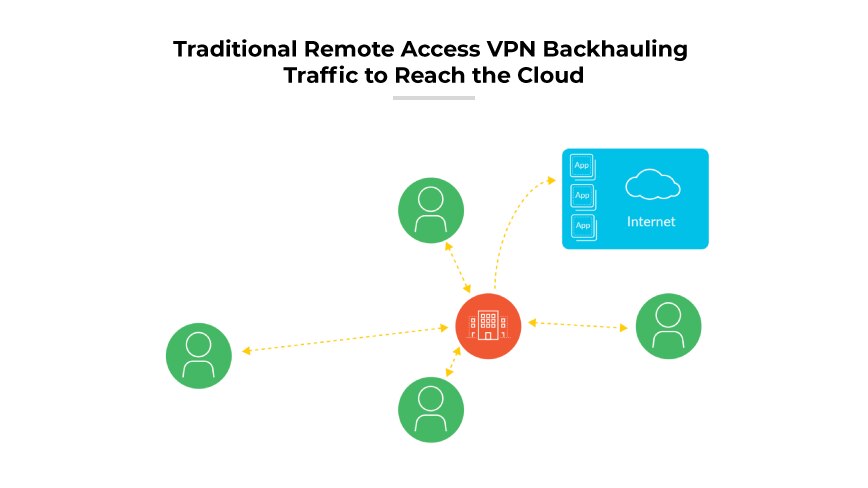

当环境中存在云应用程序时,该模型就会崩溃。远程访问 VPN 中的流量总是先进入 VPN 网关,即使应用程序托管在云中。因此,流量先进入总部的 VPN 网关,然后从企业外围防火墙出口进入互联网,应用响应返回总部后再返回用户。

虽然从安全角度来看,这样做是合理的,但对于网络优化来说,这并不合理。为了弥补远程访问 VPN 在网络安全方面的困难,组织往往会做出一些妥协,这些妥协会带来负面的安全影响,包括用户发起的隧道、分割隧道 VPN 和网络代理。

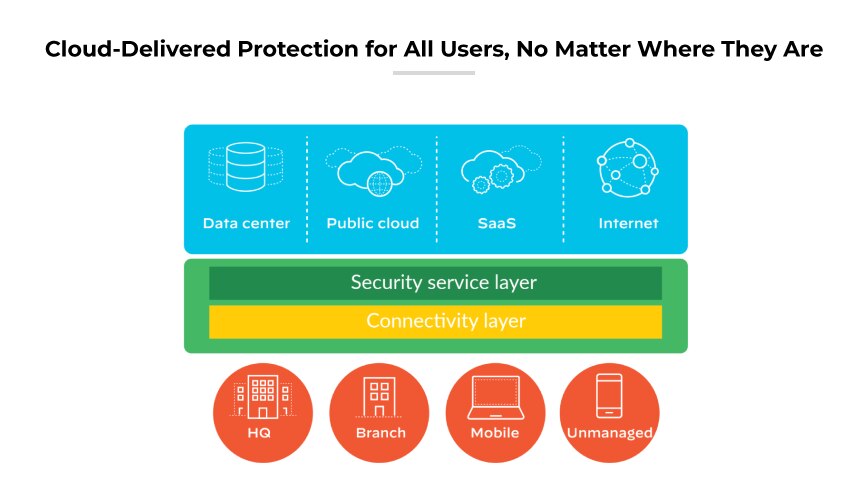

随着远程工作人员和基于云的应用程序的快速增长,组织发现远程访问 VPN 既没有针对云进行优化,也不安全。有必要采用创新方法来考虑当今的应用组合:移动办公的现代架构

如今的移动员工需要访问数据中心、互联网以及公共云、私有云和混合云中的应用程序。换句话说,适当的架构应优化对所有应用程序的访问,无论这些应用程序或用户位于何处。

多年来,远程访问 VPN 一直是企业网络的主打产品。然而,随着企业迅速采用更多的云应用,其对安全和网络安全的需求也在发生根本性的变化。在虚拟专用网络经历了漫长的发展历程之后,解决方案也必须随之发展。

进一步阅读:

资料来源

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306