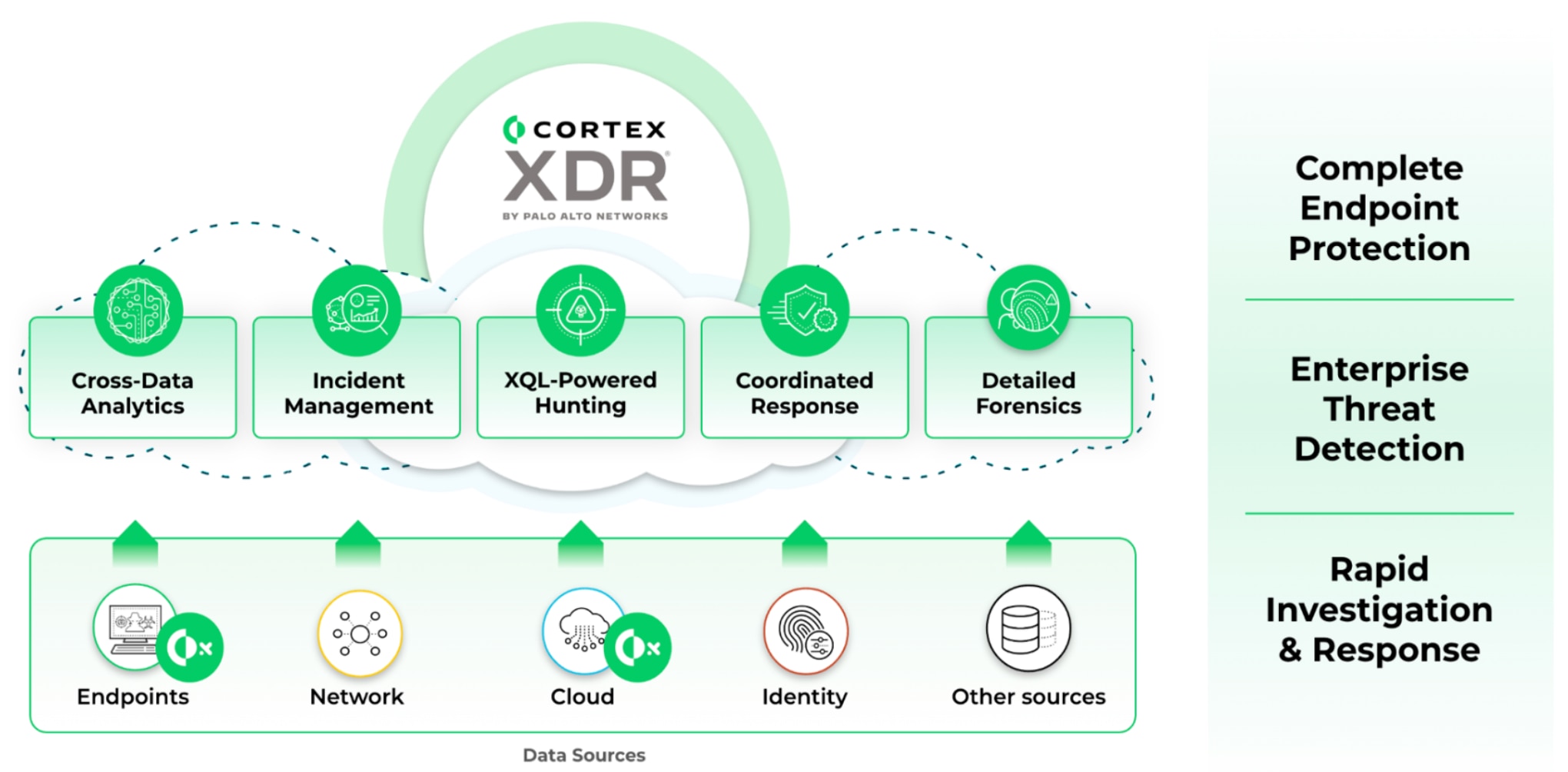

威胁环境可以是多种多样的,但每个人都有一个共同的属性,那就是威胁环境在不断变化。遗憾的是,传统的安全工具和聚焦范围狭窄的威胁检测解决方案,使组织在防范、检测和应对威胁态势带来的最新威胁时,面临更高风险。幸运的是,Palo Alto Networks 发明了扩展检测和响应 (XDR),并提供实际的 XDR 解决方案来保护组织。

Cortex XDR 提供业界首个 XDR 解决方案,通过分析来自 Cortex 端点和第三方数据源的数据来应对威胁环境风险,从而提供保护、检测和响应。Cortex XDR 包括简化的自动化操作,使安全分析师在调查过程中更有效率。

| XDR 预防 | 每个端点的 XDR Pro | 每千兆字节的 XDR Pro | |

|---|---|---|---|

|

下一代反病毒软件 可阻止恶意软件、勒索软件、漏洞和无文件攻击。 |

|

|

|

|

端点保护 通过设备控制、防火墙和磁盘加密保护端点 |

|

|

|

|

检测和响应 利用 AI 驱动的分析精确定位攻击并协调响应 |

|

|

|

|

托管检测和响应 Unit 42® 专家全天候为您检测和响应威胁 |

|

|

|

|

托管威胁追踪 让 Unit 42 专家全天候为您发现高级威胁 |

|

|

|

|

主机洞察 查找漏洞并对端点进行扫描,以消除威胁 |

|

||

|

取证调查 利用全面的取证证据迅速处理事故 |

|

||

|

第三方安全事件 从其他数据源发送安全事件 |

|

|

|

|

第三方安全日志 从其他数据源发送原始日志 |

|

||

|

网络流量分析 Syslog、Kafka、DB、CSV 文件、FTP、NetFlow、Windows 事件、Pathfinder |

|

||

|

Prisma 和 PANW IoT Security 利用 XDR 统一云和/或控制系统环境 |

|

||

|

集成 威胁情报解决方案、Slack、发送系统日志 |

|

|

|

|

安全分析 将机器学习和 UEBA 检测应用于安全数据 |

|

|

|

|

身份威胁检测和响应(ITDR 模块) 发现难以检测的威胁,如内部人员、横向移动、凭证泄露等 |

|

||

|

扩展威胁追踪数据(XTHD 模块) 在端点收集丰富的数据,以支持环境中的深度威胁追踪操作 |

|