本文为连载中的有关 2017 年网络安全形势的系列博文之一,旨在对“可能性极高的事件”(几乎必定会发生的预测结果)以及“可能性极小的事件”(发生可能性不高的预测结果)进行研究。

以下是我们在 2017 年即将面临的威胁形势:

可能性极高的事件

勒索软件商业模式转向新平台

正如我们在 5 月的报告中曾强调的,勒索软件并非恶意软件问题,而是一种犯罪商业模式。恶意软件通常是攻击者用于控制系统并索要赎金的一种机制,但仅属于犯罪分子达到目的的一种手段。正如我们曾在报告中指出的,勒索软件商业模式需要攻击者成功执行五个任务:

- 控制系统或设备。可以是单个计算机、移动电话或任何其他能够运行软件的系统。

- 阻止所有者对其进行访问。方法可能是加密、锁定屏幕或者只是简单的恐吓手段,本文稍后将作介绍。

- 向被锁定设备勒索赎金的所有者发出警告,指明支付方式和金额。虽然到这一步情形似乎已很明了,但必须清楚的是攻击者和受害者常常使用不同的语言,居住在不同的地区,所具备的技术能力也截然不同。

- 接受设备所有者支付的赎金。如攻击者未能收到赎金,并且最为重要的一点是,未能在逃避法律制裁的情况下收到赎金,前三个步骤的工作将付诸东流。

- 收到赎金后,恢复设备所有者的完全访问权限。虽然攻击者有可能出尔反尔,在收到赎金后不恢复对设备的访问权限,但从长远而言这种手法将破坏计划的有效性。如果受害者认为支付赎金并不能换回被勒索的贵重财产,恐怕将没有人愿意支付赎金。

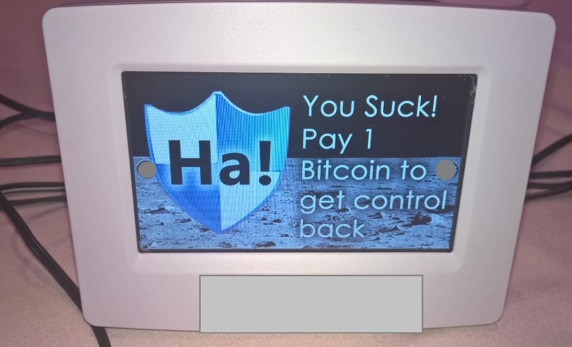

只要完全执行上述五个任务,勒索软件商业模式就能将目标瞄准任何设备、系统或数据。在 2016 年 8 月举行的 DEFCON 24 上,来自 Pen Test Partners 的研究人员当场展示了控制连接互联网的恒温器并锁定其控制的整个过程,并在随后显示了一封勒索信(图 1),指明要求受害者支付一比特币的赎金。

图 1:在 DEFCON 24 上,连接互联网的恒温器上显示的勒索信内容

虽然这并非真实攻击,但在 2017 年,类似的情况将屡屡发生在联网设备当中。对于网络犯罪而言,获取利益才是游戏的本质。如果网络犯罪分子能够获取设备的控制权限,只有通过控制权获利,才能实现真正价值。如果网络犯罪分子成功控制连接互联网的冰箱,他们或许难以寻获能够用以出售或变现的数据,但是获得一笔小额赎金也是非常有利可图的。几乎任何连接互联网的设备均可成为攻击目标,只要网络犯罪分子能够全部完成上述五个任务。不过,即使成功攻击连接互联网的灯泡,网络犯罪分子也难以传输勒索信内容,除非受害者相当熟悉莫尔斯电码。

政治泄密成为新常态

回顾 2016 年的重要新闻,显而易见,政治性质的数据泄露在美国造成了重大影响。虽然大选已落下帷幕,然而我预测这类泄露现象将在未来持续发酵,影响范围席卷全球。

某些出于政治目的的数据泄露行为会对政治家们有利,然而却损害了选民的利益。请考虑以下情况:

- 维基解密和其他组织多年来发布泄密信息的行为对公众的思维方式造成了影响,使其默认泄密信息的真实性。即使先前发布的信息可能属实,这种假设可能会遭到有意影响选民的泄密者利用。

- 如泄露数据遭到更改,利益受损一方可能无法通过合理方式来反驳不实信息。文件的数字签名可证明文件的真实性,然而缺少数字签名并不能证明文件不属实。

- 政府(或政府赞助的)组织可利用黑客主义者为幌子,发布通过间谍活动获得的信息,从而达到消除消极政治影响之目的。即使有强力证据表明政府是入侵并发布泄露数据的幕后始作俑者,但仍存在貌似合理的否认可能性。

不妨考虑这样一种情形,国家 A 和国家 B 之间进行贸易谈判并将详情记录在一份私密文件内,而谈判结果将不利于国家 C。如国家 C 获得记录谈判细节的合法文件,并发布变更版本,使国家 A 成为最大受益方;将会点燃国家 C 选民的愤怒情绪,导致谈判破裂。为反驳不实的泄密信息,国家 A 和国家 B 不得不发布真实文件,也有可能导致谈判出现问题。

无论你对政府透明度有何政治倾向或意见,重要的是,应了解某些党派如何滥用当前的网络环境。政治泄密是信息操作的一种方式,收效明显且代价轻微。我们在 2016 年经历的事件,将成为未来的一种新常态。

可能性极小的事件

安全消息应用程序获得广泛采用,以应对大规模的电子邮件泄露

如果要从 2016 年的信息泄露中总结出最重要的教训,那么就应该是下面这一条了:

切勿在电子邮件中包含任何机密信息。

要真正实现这种做法并非易事,因为电子邮件已在世界范围内成为一种普遍的异步通信方式(至少对正在阅读本文的你而言是这样的)。但这一教训我们必须牢记在心。

使用电子邮件传递仅面向特定接收人的信息时,存在许多问题。邮件在到达目的地后,往往不会受到任何加密保护。即使邮件被加密,发件人通常无法控制收件人系统的安全性;收件人可以解密电子邮件并将其以纯文本存储,或未能妥善处理加密密钥。在大多数情况下,消息被自动排序、分类和索引,允许仅具备临时访问权限的个人通过关键词提取机密信息并将其转发至身份不明的接收人。

如你不清楚是否应该返璞归真,通过电话来共享私人信息(这也不失为一个可行的方法),那么在考虑技术解决方案时不妨参考一下年轻人的手机使用方式。Snapchat 推出阅后即焚功能,即在收件人读取信息后,信息将自动自行删除。此功能使得用户在发送信息时无需担忧其会共享给他人。如今涌现许多以安全为核心的消息系统,包括 Telegram、Wickr、Signal 和 Allo,它们提供端到端加密和自行删除消息功能。虽然别有用心的人仍可能获得这些信息的屏幕截图,但相对于电子邮件而言,它们通常更加安全。

展望 2017 年,这些服务被大众广泛采用仍遥遥无期,许多用户并不适应从电子邮件过渡到其他通信方式。然而,对于已经从大规模信息泄露事件中吸取教训的人们而言,他们会倾向于寻求更安全的方式来与其他人共享自己的私人看法。

你对关于威胁形势的网络安全作何预测?请在评论中分享你的想法,同时敬请关注本系列的下一篇博客文章,我们将在此分享对网络安全的形势预测。