虽然SolarWinds事件是第一次登上国际头条的大型软件供应链攻击,但这并不是第一次发生这类攻击。Unit 42 研究人员一直在追踪迄今为止发生的重大袭击事件,其中一些早在 2015 年就已发生。

- 2015 年 9 月 – XcodeGhost: 一名攻击者发布了一个 Apple 的 Xcode 软件版本(用于构建 iOS 和 macOS 应用程序),该版本向使用它构建的 iOS 应用注入额外代码。这次攻击导致在 Apple 的 App Store® 中发现了数以千计的受损应用程序。

- 2016 年 3 月 – KeRanger: Transmission 是一款流行的开源 BitTorrent 客户端,由于其安装程序被注入 macOS 勒索软件而遭到破坏。下载并安装该程序的用户将受到恶意软件的感染,这些恶意软件会挟持他们的文件来索取赎金。攻击者通过控制用于分发 Transmission 的服务器注入了勒索软件。

- 2017 年 6 月 – NotPetya: 攻击者入侵了一家乌克兰软件公司,并通过对“MeDoc”财务软件的更新,分发了具有网络蠕虫功能的破坏性有效 载荷。在感染使用该软件的系统后,恶意软件就传播到网络中的其他主机,并在全球范围内造成中断,影响了数千家企业。

- 2017 年 9 月 – CCleaner: 攻击者破坏了 Avast 的 CCleaner 工具,数百万人使用该工具帮助他们的电脑正常工作。这次破坏凭借第二阶段有效载荷,直指全球范围内大型技术和电信公司。

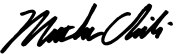

在每一次攻击中,攻击者都会破坏软件开发管道。然后,他们利用给予自己的信任来访问其他网络。